Guía para principiantes/Mejore la seguridad de las criptomonedas: mejore con la autenticación de dos factores

Mejore la seguridad de las criptomonedas: mejore con la autenticación de dos factores

2025-12-19 10:45:23

- En este artículo, exploraremos cómo funciona 2FA, su importancia en la ciberseguridad moderna y cómo se puede implementar de manera efectiva para proteger su presencia en línea.

¿Qué es la autenticación de dos factores (2FA)?

- La autenticación de dos factores (2FA) es una medida de seguridad crucial que añade una capa adicional de protección a tus cuentas en línea. A diferencia de los métodos tradicionales, que solo requieren contraseña, la 2FA requiere que los usuarios proporcionen dos formas distintas de identificación antes de conceder el acceso. Esta combinación de algo que sabes (como una contraseña) y algo que tienes (como una aplicación para smartphone o un código de mensaje de texto) reduce significativamente el riesgo de acceso no autorizado, lo que la convierte en una herramienta vital para proteger tus datos personales y profesionales en un mundo cada vez más digital.

¿Cómo funciona la 2FA?

- La 2FA funciona al requerir dos tipos de evidencia para verificar la identidad del usuario, creando así una defensa de doble capa contra el acceso no autorizado. El primer factor suele ser algo que el usuario conoce, como una contraseña o un PIN. El segundo factor implica algo que el usuario posee, como un dispositivo móvil que recibe un código único por SMS o una aplicación que genera códigos sensibles al tiempo. Este proceso garantiza que, incluso si una contraseña se ve comprometida, los usuarios no autorizados no puedan acceder a la cuenta sin el segundo paso de verificación.

¿Cómo mejora la 2FA la seguridad y por qué la necesitas?

- La autenticación de dos factores (A2F) se ha vuelto cada vez más crucial en el ámbito de la seguridad en línea. Las contraseñas tradicionales, aunque ampliamente utilizadas, presentan vulnerabilidades inherentes. Son susceptibles a diversos ataques, como el ataque de fuerza bruta, en el que los atacantes prueban numerosas combinaciones hasta vulnerar una cuenta. Además, la práctica común de seleccionar contraseñas débiles o predecibles reduce su eficacia. La frecuente ocurrencia de filtraciones de datos y la consiguiente circulación de contraseñas comprometidas en diversas plataformas en línea han erosionado aún más la fiabilidad de la seguridad basada únicamente en contraseñas.

- La 2FA proporciona una capa adicional de seguridad que mitiga significativamente el riesgo de acceso no autorizado. Si bien no es completamente infalible contra ciberataques, la 2FA aumenta considerablemente los desafíos a los que se enfrentan los posibles intrusos, lo que la convierte en un componente vital para proteger las cuentas en línea. Al combinar estos distintos métodos de autenticación, la 2FA proporciona una solución de seguridad robusta que minimiza significativamente los riesgos asociados con credenciales comprometidas, protegiendo así los datos confidenciales contra las ciberamenazas emergentes.

Explorando diferentes tipos de 2FA

- Esta sección profundiza en los distintos tipos de A2F, cada uno con ventajas únicas y desafíos específicos. Desde los métodos basados en SMS, ampliamente utilizados, hasta los sistemas biométricos avanzados, exploramos cómo cada tipo refuerza la seguridad de forma diferente, abordando su accesibilidad, fiabilidad y posibles vulnerabilidades. Comprender estas diferencias es fundamental para elegir el método de A2F más adecuado para las necesidades personales u organizacionales.

- ・2FA basada en SMS:Este método envía un código de un solo uso por mensaje de texto a tu teléfono. Es muy accesible y sencillo, pero puede ser vulnerable a ataques de intercambio de SIM y depende de la fiabilidad de la red celular.

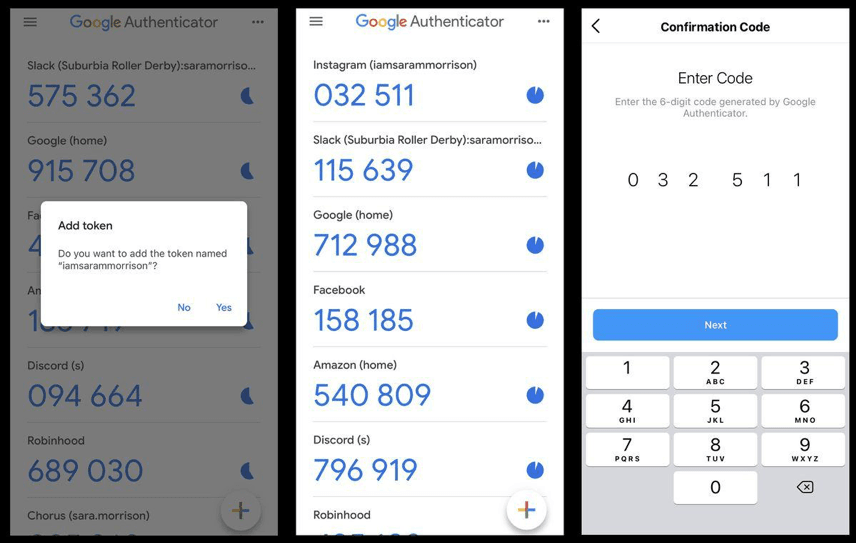

- ・Aplicaciones de autenticación 2FA:Aplicaciones como Google Authenticator ofrecen contraseñas de un solo uso (OTP) temporales sin conexión. Ofrecen acceso sin conexión y permiten administrar varias cuentas, pero requieren una configuración inicial y dependen de que el dispositivo tenga instalada la aplicación.

Google Authenticator, imagen deVox

- ・2FA basada en correo electrónico:Se envía un código de un solo uso a tu correo electrónico registrado. Es familiar y no requiere dispositivos adicionales, pero es vulnerable a la piratería y podría retrasar la entrega.

- ・Tokens de hardware 2FA:Dispositivos como YubiKey generan contraseñas de un solo uso (OTP) y son altamente seguros, inmunes a ataques en línea y con baterías de larga duración. Sin embargo, tienen un costo inicial y pueden perderse o dañarse.

- ・Biometría 2FA:Este tipo utiliza características físicas únicas, como las huellas dactilares, para la verificación de identidad. Es muy preciso y fácil de usar, pero plantea problemas de privacidad y, en ocasiones, puede generar errores.

Guía sencilla para proteger su cuenta con la verificación en dos pasos

- Proteger tu cuenta con la verificación en dos pasos es crucial para proteger tu presencia en línea, pero implica mucho más que simplemente habilitar la función. Aquí tienes una guía sencilla para asegurarte de aprovechar al máximo esta medida de seguridad:

Guarde sus códigos QR y claves privadas

- Al configurar la autenticación de dos factores (2FA) con una aplicación de autenticación, suele aparecer un código QR y una clave privada. Estos elementos son cruciales para recuperar el acceso a su cuenta en situaciones como la pérdida del teléfono o al configurar la aplicación de autenticación en un dispositivo nuevo. Es fundamental guardar estos datos de forma segura. Una buena práctica es imprimirlos y guardarlos en un lugar seguro, como una caja fuerte cerrada. También puede guardarlos en una bóveda digital segura y cifrada. Recuerde que perder estas claves puede dificultar enormemente el acceso a sus cuentas, por lo que su seguridad es tan vital como la de sus contraseñas.

Las claves privadas se utilizan para la autenticación de dos factores

- Las claves privadas desempeñan un papel fundamental en el proceso de autenticación de dos factores. Son básicamente el secreto que se utiliza para generar los códigos que ves en tu aplicación de 2FA. Dado que estas claves pueden crear códigos de inicio de sesión para tus cuentas, deben mantenerse en absoluta confidencialidad. Si un hacker accede a tu clave privada, podría eludir tu 2FA y obtener acceso no autorizado a tus cuentas. Trata estas claves con el mismo nivel de seguridad que tus contraseñas más confidenciales.

Mantenga los códigos de respaldo, códigos QR y claves privadas fuera de línea y seguros

- Para proteger sus cuentas, es fundamental mantener los códigos de respaldo, códigos QR y claves privadas fuera de línea. Almacenar esta información en línea o en un dispositivo conectado puede exponerla a ciberataques. Se recomienda guardarlos físicamente, como anotarlos y guardarlos en una caja fuerte segura e ignífuga. Como alternativa, puede usar un dispositivo de almacenamiento digital fuera de línea, como una unidad USB, que guarde en un lugar seguro. Esto garantiza que, incluso si su seguridad en línea se ve comprometida, sus métodos de respaldo permanezcan seguros e inaccesibles para posibles hackers.

Cuidado con los ataques telefónicos

- Aunque la 2FA añade una capa de seguridad, es importante estar atento a los ataques telefónicos, como el intercambio de SIM. En estos ataques, un hacker engaña a tu proveedor de telefonía móvil para que transfiera tu número a una nueva tarjeta SIM. Esto le da acceso a cualquier código de 2FA por SMS enviado a tu número. Para protegerte, considera usar una aplicación de autenticación que genere códigos sin necesidad de un mensaje de texto. Además, vigila la conectividad de tu teléfono; una pérdida de servicio inesperada podría indicar un intento de intercambio de SIM.

Utilice contraseñas seguras y direcciones de correo electrónico únicas

- Una base sólida para la seguridad de sus cuentas comienza con el uso de contraseñas robustas y únicas para cada una de ellas. Evite frases comunes, patrones predecibles e información personal en sus contraseñas. Una combinación de letras, números y caracteres especiales puede mejorar significativamente la seguridad de la contraseña. Además, usar diferentes direcciones de correo electrónico para distintos tipos de cuentas (como personales, laborales y financieras) puede ayudar a contener el daño si una de sus direcciones de correo electrónico se ve comprometida. Esta práctica ayuda a garantizar que una brecha en un área no provoque un efecto dominó que comprometa otras áreas de su vida digital.

Ninguna solución de seguridad es infalible

- Es fundamental reconocer que ningún sistema de seguridad es completamente impenetrable. Las ciberamenazas evolucionan constantemente, y lo que funciona hoy podría no ser suficiente mañana. Por lo tanto, mantenerse informado sobre las últimas amenazas de seguridad y las mejores prácticas es crucial. Revise y actualice periódicamente su configuración de seguridad y sea proactivo al detectar indicios de acceso no autorizado. Si observa algo inusual, como intentos de inicio de sesión desconocidos o cambios en la configuración de la cuenta, actúe de inmediato. Esto podría incluir cambiar sus contraseñas, revisar la información de recuperación de su cuenta o contactar con el proveedor de servicios para obtener ayuda.

- Al incorporar estos puntos clave ampliados a su estrategia, puede mejorar significativamente la seguridad de sus cuentas con la verificación en dos pasos. Esto no solo dificulta considerablemente el acceso no autorizado a su información confidencial, sino que también le brinda mayor tranquilidad en el mundo digital.

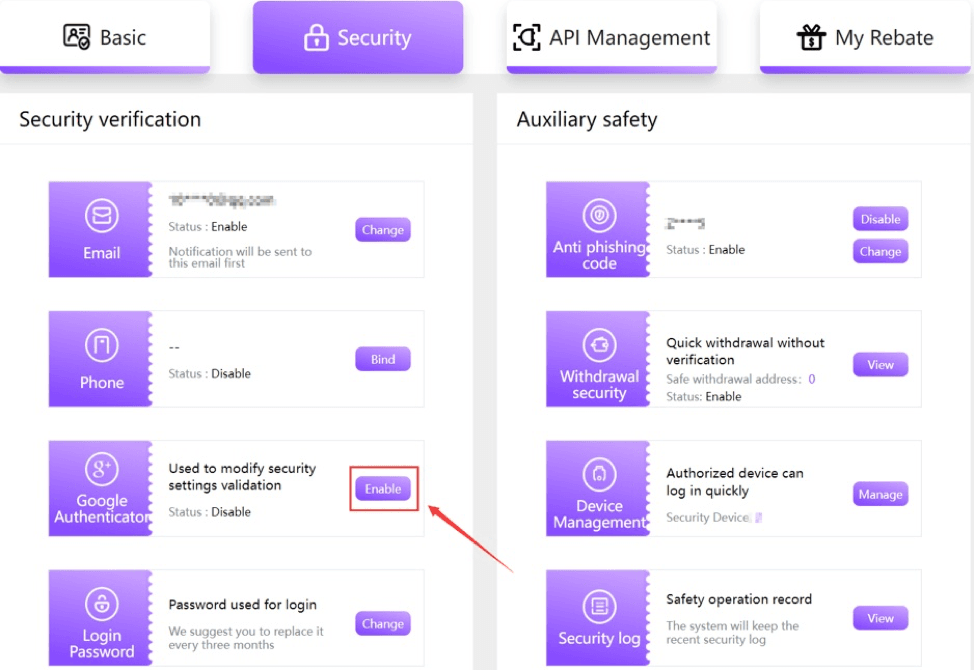

¿Cómo habilitar 2FA para FameEX?

La selección de un método de autenticación de dos factores (2FA) debe basarse en consideraciones como las necesidades de seguridad, la facilidad de uso y el contexto en el que se utiliza. Para situaciones que exigen mayor seguridad, como la gestión de cuentas financieras o de intercambio de criptomonedas, se suele recomendar el uso de tokens de hardware o aplicaciones de autenticación. En FameEX, ofrecemos ocho tipos de configuraciones de seguridad diferentes para proteger su cuenta, incluyendo la autenticación de dos factores (2FA). Aquí tiene una breve demostración de cómo habilitarlas.Para habilitar Google 2FA enFameEX, primero inicie sesión en su cuenta y navegue hasta[Centro de usuarios]icono, luego seleccione[Seguridad]. Bajo el[Seguridad]pestaña, buscar[Autenticador de Google]y haga clic[Permitir]. A continuación, haga clic en[Enviar]para recibir un código de verificación en tu correo electrónico registrado, que deberás ingresar rápidamente antes de hacer clic[Próximo]Descarga e instala la app Google Authenticator en tu dispositivo móvil y úsala para escanear el código QR o ingresar manualmente la clave proporcionada para la verificación. Finalmente, ingresa el código de 6 dígitos desde la app y haz clic en[Confirmar]Para agregar correctamente tu Google 2FA. Para obtener más información sobre cómo configurar la función FameEX 2FA, consulta laguíaen nuestro centro de soporte.

Conclusión

Utilizar la autenticación de dos factores (2FA) es esencial, no solo una opción, para mejorar la seguridad en línea. Es un paso crucial para proteger las cuentas, especialmente las relacionadas con finanzas e inversiones, incluyendo criptomonedas. Para usar la 2FA eficazmente, es importante actualizar regularmente la aplicación de autenticación, habilitarla en todas las cuentas que cumplan los requisitos y seguir usando contraseñas seguras y únicas. Manténgase alerta para no compartir contraseñas de un solo uso (OTP) ni caer en estafas de phishing, y verifique la autenticidad de las solicitudes. Recuerde que la seguridad en línea es un proceso continuo; mantenerse informado y alerta sobre las nuevas tecnologías y amenazas es clave para mantener su seguridad digital.

Preguntas frecuentes

P: ¿Cómo configuro 2FA?

- R: Para configurar la autenticación de dos factores (2FA), primero, elija un método de 2FA (como una aplicación de autenticación o un SMS). En la configuración de su cuenta, generalmente en "Seguridad", busque la opción para activar la 2FA. Siga las instrucciones, que suelen implicar escanear un código QR con su aplicación de autenticación o introducir un número de teléfono para recibir SMS. Finalmente, confirme la configuración introduciendo el código proporcionado por el método de 2FA elegido.

-

P: ¿Cómo restablecer mi 2FA?

- R: Para restablecer tu autenticación de dos factores (A2F), inicia sesión en tu cuenta y ve a la configuración de seguridad. Busca una opción como "Restablecer autenticación de dos factores". Es posible que tengas que verificar tu identidad mediante métodos alternativos que ofrece el servicio, como responder preguntas de seguridad o usar códigos de seguridad. Tras la verificación, puedes configurar un nuevo método de A2F siguiendo el proceso de configuración habitual.

P: ¿Por qué es importante la 2FA en las criptomonedas?

- R: La autenticación de dos factores es crucial en las criptomonedas debido a la naturaleza irreversible de las transacciones. Una vez realizada una transacción, no se puede deshacer. Esto convierte a las cuentas de criptomonedas en objetivos predilectos para los hackers. La autenticación de dos factores añade una capa de seguridad adicional, dificultando considerablemente el acceso de usuarios no autorizados a sus billeteras y fondos de criptomonedas.

P: ¿Cómo mantener sus cuentas más seguras?

- R: Para mantener sus cuentas más seguras, use contraseñas seguras y únicas para cada cuenta y active la autenticación de dos factores (A2F). Actualice regularmente su software y aplicaciones a las últimas versiones. Esté atento a los ataques de phishing verificando el origen de los correos electrónicos y mensajes. Además, supervise sus cuentas para detectar cualquier actividad inusual y utilice redes seguras, especialmente al manejar información confidencial.

P: ¿Qué es un mnemónico, código secreto, semilla o frase de recuperación?

- R: Un mnemotécnico, también conocido como código secreto, semilla o frase de recuperación, es una serie de palabras generadas por tu monedero de criptomonedas. Actúa como una llave maestra para recuperar las claves privadas y los fondos de tu monedero si tu dispositivo se pierde o se daña. Es fundamental mantener esta frase extremadamente segura y privada, ya que cualquier persona con acceso a ella puede controlar tus criptoactivos. Debe almacenarse sin conexión en un lugar seguro.

- La información de este sitio web es solo para fines informativos generales. No debe interpretarse como asesoramiento profesional de FameEX.

Outros artigos neste grupo

Comprar HANePlatform (HANEP) con tarjeta de crédito o débito instantáneamenteComprar Cropto Wheat Token (CROW) con tarjeta de crédito o débito instantáneamenteCómo Operar con Futuros de Ethena (ENA): Una Guía Completa para PrincipiantesComprar Tutorial (TUT) con tarjeta de crédito o débito instantáneamenteComprar Space ID (ID) con tarjeta de crédito o débito instantáneamenteCómo Operar con Futuros de Polkadot (DOT): Una Guía Completa para Principiantes¿Qué es la tasa de financiación? Comprender las señales del mercado y sus usos incorrectos más comunes¿Cómo vender WOO Network (WOO)? | FameEXCómo Operar con Futuros de Optimism (OP): Una Guía Completa para PrincipiantesComprar The Graph (GRT) con tarjeta de crédito o débito instantáneamente